Spear Phishing Përkufizimi | Çfarë është Spear Phishing?

Përmbajtje

Si ndryshon Spear Phishing nga Phishing?

Si funksionon një sulm Spear Phishing?

Të gjithë duhet të jenë në vëzhgim për sulmet e phishing me shtizë. Disa kategori njerëzish kanë më shumë gjasa të sulmohen se të tjerat. Njerëzit që kanë punë të nivelit të lartë në industri të tilla si kujdesi shëndetësor, financa, arsimi ose qeveria kanë një rrezik më të madh. Një sulm i suksesshëm phishing me shtizë në secilën prej këtyre industrive mund të çojë në:

- Një shkelje e të dhënave

- Pagesa të mëdha shpërblimi

- Kërcënimet e Sigurisë Kombëtare

- Humbja e reputacionit

- Pasojat ligjore

Ju nuk mund të shmangni marrjen e emaileve phishing. Edhe nëse përdorni një filtër emaili, do të ndodhin disa sulme spearphishing.

Mënyra më e mirë për ta trajtuar këtë është duke trajnuar punonjësit se si të dallojnë emailet e falsifikuara.

Si mund të parandaloni sulmet Spear Phishing?

- Shmangni vendosjen e shumë informacioneve për veten tuaj në mediat sociale. Kjo është një nga ndalesat e para të një krimineli kibernetik për të peshkuar për informacion rreth jush.

- Sigurohuni që shërbimi pritës që përdorni të ketë sigurinë e postës elektronike dhe mbrojtjen kundër spamit. Kjo shërben si linja e parë e mbrojtjes kundër një krimineli kibernetik.

- Mos klikoni në lidhjet ose bashkëngjitjet e skedarëve derisa të jeni të sigurt për burimin e emailit.

- Jini të kujdesshëm ndaj emaileve të pakërkuara ose emaileve me kërkesa urgjente. Përpiquni ta verifikoni një kërkesë të tillë përmes një mjeti tjetër komunikimi. Jepini personit të dyshuar një telefonatë, mesazhe ose bisedoni ballë për ballë.

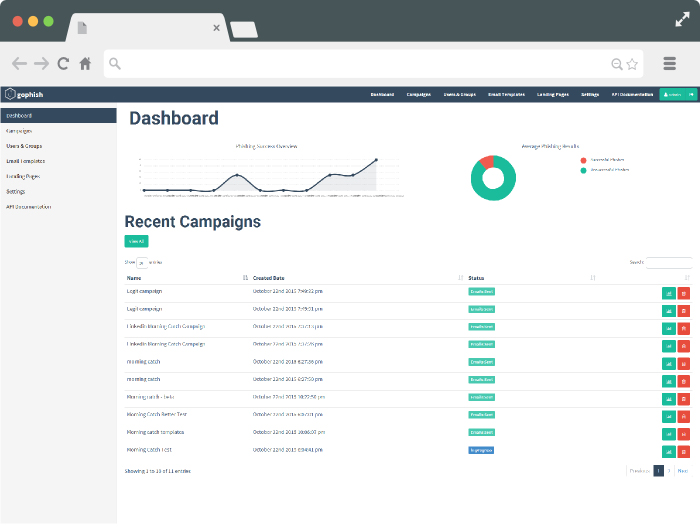

Një simulim spear-phishing është një mjet i shkëlqyer për t'i nxitur punonjësit në taktikat e spear-phishing të kriminelëve kibernetikë. Është një seri ushtrimesh ndërvepruese të krijuara për t'u mësuar përdoruesve të saj se si të identifikojnë emailet e phishing me shtizë për t'i shmangur ose raportuar ato. Punonjësit që janë të ekspozuar ndaj simulimeve spear-phishing kanë një shans shumë më të mirë për të dalluar një sulm spear-phishing dhe për të reaguar siç duhet.

Si funksionon një simulim i phishing me shtizë?

- Informoni punonjësit se ata do të marrin një email "të rremë" phishing.

- Dërgojini atyre një artikull që përshkruan se si të dalloni emailet e phishing paraprakisht për t'u siguruar që ata janë të informuar përpara se të testohen.

- Dërgoni emailin "fals" të phishing në një kohë të rastësishme gjatë muajit që ju shpallni trajnimin e phishing.

- Matni statistikat se sa punonjës ranë për tentativën e phishing kundrejt shumës që nuk e bëri ose kush raportoi përpjekjen e phishing.

- Vazhdo trajnimin duke dërguar këshilla për ndërgjegjësimin për phishing dhe duke testuar kolegët tuaj një herë në muaj.

>>>Mund të mësoni më shumë rreth gjetjes së simulatorit të duhur të phishing KETU.<<

Pse do të doja të simuloja një sulm phishing?

Nëse organizata juaj goditet me sulme spearphishing, statistikat mbi sulmet e suksesshme do të jenë të kthjellëta për ju.

Shkalla mesatare e suksesit të një sulmi spearphishing është një normë klikimi prej 50% për emailet e phishing.

Ky është lloji i detyrimit që kompania juaj nuk dëshiron.

Kur ndërgjegjësoni phishing-un në vendin tuaj të punës, nuk po mbroni vetëm punonjësit ose kompaninë nga mashtrimi i kartave të kreditit ose vjedhja e identitetit.

Një simulim phishing mund t'ju ndihmojë të parandaloni shkeljet e të dhënave që i kushtojnë kompanisë suaj miliona padi dhe miliona në besimin e klientit.

Nëse dëshironi të filloni një provë falas të GoPhish Phishing Framework të certifikuar nga Hailbytes, mund te na kontaktoni ketu për më shumë informacion ose filloni provën tuaj falas në AWS sot.